NUMÉRISATION

Maintenance Magazine 153 – septembre 2021

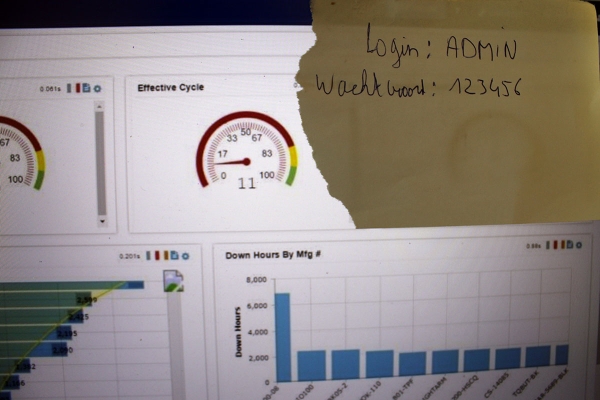

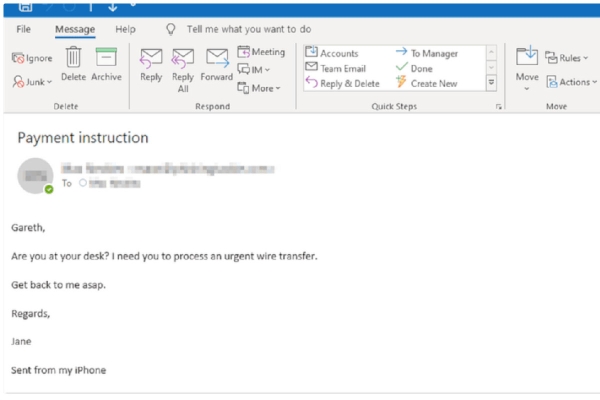

Le cyber-ennemi invisible nécessite une protection par couches

Dans le domaine de la cybersécurité, le maillon le plus faible n’est pas une technologie inadéquate mais la défaillance humaine. Nous avons répertorié les malentendus et les erreurs les plus fréquentes avant de faire un point sur l’activité de maintenance. Il y a encore une marge d’amélioration.

Le texte intégral de cet article n’est accessible qu’aux utilisateurs enregistrés. Enregistrez-vous GRATUITEMENT.

Votre compte vous donne un accès complet à tous les sites web de FCO Media: Cool & Comfort, Aquarama, Riorama, Dimension, FM-Magazine, Install Magazine, Techcare, New Security, Maintenance Magazine, Engineeringnet, install.jobs et sites d’événements: New Security, Cool&Comfort Happening, Aquarama Trade Fair et FM-Day.

Utilisateur existant

Nouvel utilisateur

Après enregistrement GRATUIT :

- Vous lisez des articles complets.

- Lire le magazine en ligne ou le télécharger.